คุณเป็นลูกค้า MaaS360 ที่จัดการอุปกรณ์เคลื่อนที่ซึ่งพร้อมที่จะย้ายออกจากสภาพแวดล้อม Exchange On-Premise และย้ายไปยัง Exchange Online ของ Office 365 หรือไม่ คุณอาจจะถามว่าการย้ายข้อมูลนี้จะส่งผลต่อการลงทุนของคุณใน MaaS360 อย่างไร และสิ่งที่คุณต้องทำใน MaaS360 เพื่อรองรับการย้ายข้อมูลนี้

- ภาพรวม

- การวางแผน

- ข้อควรพิจารณาในการเข้าถึงแบบมีเงื่อนไข

- ข้อควรพิจารณาในการตรวจสอบสิทธิ์

- ส่วนประกอบ MaaS360

- สถานการณ์ตัวอย่าง

- ทรัพยากร

ภาพรวม

MaaS360 มีองค์ประกอบหลายอย่างที่ใช้ในการกำหนดค่าอีเมลบนอุปกรณ์ ให้การมองเห็นสภาพแวดล้อมอีเมลของบริษัทของคุณ และควบคุมการเข้าถึงอีเมลตามการปฏิบัติตามข้อกำหนด Maas360 ไม่ส่งผลต่อการไหลของการรับส่งข้อมูลอีเมลระหว่างอุปกรณ์ของคุณกับ Exchange ดังนั้น เมื่อคุณย้ายกล่องจดหมาย Exchange จากภายในองค์กรไปยังระบบคลาวด์ MaaS360 จำเป็นต้องรู้ว่าพวกเขาอยู่ที่ไหนและจะเข้าถึงได้อย่างไร เพื่อให้สามารถแจกจ่ายการตั้งค่าการกำหนดค่าเหล่านี้ไปยังอุปกรณ์ได้

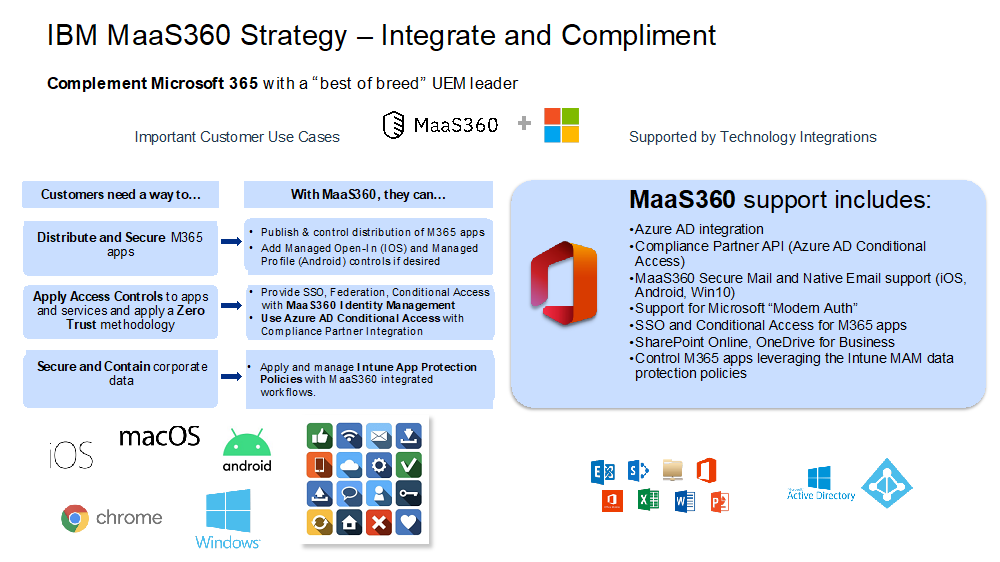

ระบบนิเวศแบบเปิดของไอบีเอ็มและการเป็นพันธมิตรอิสระช่วยให้คุณมีความยืดหยุ่นในการเลือกบริการของคุณ ในขณะที่ยังคงใช้ประโยชน์จากการลงทุนด้านการจัดการปลายทางที่มีอยู่ของคุณกับเราต่อไป MaaS360 เป็นโซลูชันการจัดการปลายทางแบบรวมศูนย์ (UEM) ที่ดีที่สุดซึ่งเป็นส่วนหนึ่งของกลยุทธ์ระบบเปิดที่ไว้วางใจศูนย์ของไอบีเอ็ม ซึ่งได้รับการออกแบบมาเพื่อให้แน่ใจว่าคุณมีความยืดหยุ่นในการผสานรวมกับบริการเสริมจาก Microsoft 365 เช่น O365 Exchange Online ประโยชน์ที่สำคัญคือการไม่ขังคุณไว้กับผู้จำหน่ายหรือบริการใดโดยเฉพาะ หรือการตั้งถิ่นฐานสำหรับการใช้งานระดับปานกลางที่ส่งผลเสียต่อความปลอดภัยและประสิทธิภาพการทำงาน แผนภูมิด้านล่างเน้นกรณีการใช้งานและการผสานรวมกับ Microsoft 365

การวางแผน

อันดับแรก คุณต้องเข้าใจสภาพแวดล้อมปัจจุบันของคุณและสิ่งที่คุณพยายามทำให้สำเร็จ กรอกคำถามในเมทริกซ์นี้และตรวจทานเอกสารอ้างอิงสำหรับรายละเอียดเพิ่มเติม หากคุณยังไม่แน่ใจก็ไม่มีปัญหา วัตถุประสงค์คือการทำความเข้าใจขอบเขตของคุณ

| คำถามการวางแผน | ตัวเลือก | คำอธิบาย/เอกสารประกอบ |

|---|---|---|

| คุณกำลังวางแผนการย้าย Exchange ประเภทใด | _Cutover _Phased/Hybrid |

ทางเลือกของคุณจะพิจารณาจากจำนวนผู้ใช้/กล่องจดหมายที่คุณมีและสภาพแวดล้อม Exchange on-premises ปัจจุบันของคุณ คุณสามารถดูรายละเอียดเกี่ยวกับประเภทการโยกย้าย Exchange ได้ที่นี่ |

| ผู้ใช้จะตรวจสอบสิทธิ์กับ O365 เพื่อเข้าถึงอีเมล Exchange Online ได้อย่างไร | _Basic Auth _Modern Auth |

ประเภทการตรวจสอบความถูกต้องสามารถกำหนดการตั้งค่านโยบายที่ต้องกำหนดค่าและโปรแกรมรับส่งเมลที่รองรับ เรียนรู้เพิ่มเติมที่นี่

การตรวจสอบสิทธิ์พื้นฐาน: ชื่อผู้ใช้และรหัสผ่าน หมายเหตุ: การตรวจสอบสิทธิ์พื้นฐานถูกปิดใช้งานโดยค่าเริ่มต้นในผู้เช่า O365 ใหม่และ MS อยู่ในกระบวนการเลิกใช้การตรวจสอบสิทธิ์ขั้นพื้นฐาน เรียนรู้เพิ่มเติมที่นี่ การรับรองความถูกต้องสมัยใหม่: Federated Identity/SSO/MFA จำเป็นต้องเปลี่ยนการกำหนดค่านโยบาย MaaS360 เพื่อย้ายจากการตรวจสอบสิทธิ์พื้นฐานเป็นการตรวจสอบสิทธิ์สมัยใหม่ เรียนรู้เพิ่มเติมที่นี่ |

| อุปกรณ์ที่ลงทะเบียน/เปิดใช้งาน MaaS360 ปัจจุบันของคุณเข้าถึงอีเมล Exchange ภายในองค์กรได้อย่างไร | _Native Mail _Secure Mail |

ระบุนโยบายที่คุณใช้เพื่อเข้าถึง Exchange on-prem mail ในปัจจุบัน จะต้องเปลี่ยนการตั้งค่าการกำหนดค่าเพื่อรองรับ O365 หากคุณยังคงใช้ Native หรือ Secure Mail ต่อไป เรียนรู้เพิ่มเติมที่นี่

Native Mail: นโยบาย MaaS360 MDM พร้อมการตั้งค่า ActiveSync อีเมลที่ปลอดภัย: นโยบายบุคคลในที่ทำงานของ MaaS360 พร้อมการตั้งค่า ActiveSync |

| อุปกรณ์ที่ลงทะเบียน/เปิดใช้งาน MaaS360 ของคุณจะเข้าถึงอีเมล Exchange Online ได้อย่างไร | _Native Mail _Secure Mail _Outlook App |

หากคุณวางแผนที่จะย้ายไปยังแอปอีเมลสำหรับผู้บริโภคของ Microsoft, Outlook ให้พิจารณาสิ่งต่อไปนี้:

|

| คุณมีผู้ใช้ประเภทใดในไดเรกทอรีผู้ใช้ MaaS360 | _Local Users _AD/LDAP _Azure AD |

ไปที่ Users>Directory ในพอร์ทัล MaaS360 และตรวจทาน User Source เรียนรู้เพิ่มเติมที่นี่ |

| คุณมีการรวม Cloud Extender ใดบ้างในปัจจุบัน | _User Vis _User Auth _Exchange _Email Notifications _None |

สิ่งสำคัญคือต้องทราบว่า Cloud Extender ไม่จำเป็นต้องเข้าถึงอีเมลจากอุปกรณ์ Cloud Extender ช่วยให้มองเห็นและควบคุมสภาพแวดล้อมอีเมล Exchange จากพอร์ทัล MaaS360 ตรวจสอบคำอธิบายและสถาปัตยกรรมโมดูล Cloud Extender ที่นี่

ตรวจสอบตัวเลือกการย้าย Cloud Extender ตามประเภทการย้าย Exchange |

| เปิดใช้งานการตั้งค่า Cloud Extender Exchange ใดอยู่ในขณะนี้ | _Auto Quarantine _Retain Exchange _None |

ภาพรวมการกักกันอัตโนมัติของ Cloud Extender:https://www.ibm.com/docs/en/maas360?topic=portal-enabling-auto-quarantine-aq-exchange |

| แหล่งที่มาของข้อมูลประจำตัวปัจจุบันของคุณคืออะไร? | _On Prem AD _Azure AD _Other |

เมื่อคุณเข้าถึงสภาพแวดล้อมเมลของคุณ โดยใช้การตั้งค่าจากเมลดั้งเดิม เมลที่ปลอดภัย หรือแอพมือถือ โดยทั่วไปจะใช้ตัวแปรชื่อผู้ใช้ โดเมน ที่อยู่อีเมลที่แคชไว้ในอุปกรณ์เมื่อคุณลงทะเบียน ไม่ใช่สิ่งที่อยู่ในบันทึกผู้ใช้ Maas360 ในปัจจุบัน . ดังนั้น คุณต้องพิจารณาว่าจะต้องเปลี่ยนการตั้งค่าการกำหนดค่าอีเมลหรือไม่ เรียนรู้เพิ่มเติมที่นี่ |

| แหล่งที่มาของข้อมูลประจำตัวในอนาคตของคุณคืออะไร? | _On Prem AD _Azure AD _Other |

หากคุณกำลังย้ายจาก On Prem AD ไปยัง Azure AD เป็นแหล่งข้อมูลประจำตัวของคุณ สิ่งนี้อาจส่งผลต่อการลงทะเบียนอุปกรณ์ของคุณในอนาคต ลูกค้ามักจะยังคงใช้ On Prem AD เป็นแหล่งที่มาของข้อมูลประจำตัวด้วย Azure AD ที่ทำหน้าที่เป็นผู้ให้บริการข้อมูลประจำตัว ผสานรวมกับ ADFS หรือการผสานรวมกับผู้ให้บริการข้อมูลประจำตัวอื่น เช่น Okta หรือ Ping โปรดดูข้อควรพิจารณาเกี่ยวกับการรับรองความถูกต้อง |

ข้อควรพิจารณาในการเข้าถึงแบบมีเงื่อนไข

การตัดสินใจของคุณโดยพิจารณาจากวิธีที่คุณวางแผนที่จะใช้การเข้าถึงแบบมีเงื่อนไขอาจส่งผลต่อกลยุทธ์การย้าย Exchange ของคุณ การเข้าถึงแบบมีเงื่อนไขกำหนดว่าคุณจะเข้าถึงทรัพยากรที่นอกเหนือไปจากการเป็นสมาชิกของคุณในลักษณะคงที่เช่นกลุ่มหรือไม่ โดยอิงจากสถานะการปฏิบัติตามข้อกำหนดที่เปลี่ยนแปลงอยู่ตลอดเวลา สถานะการปฏิบัติตามข้อกำหนดนั้นขึ้นอยู่กับการปฏิบัติตามข้อกำหนดของอุปกรณ์ จุดข้อมูลและการดำเนินการหลายอย่างสามารถส่งผลต่อสถานะการปฏิบัติตามได้ ไม่ว่าจะเป็นสถานะการลงทะเบียน MDM การมีระบบปฏิบัติการที่ล้าสมัย การพยายามเข้าถึงเว็บไซต์ที่ถูกบล็อก และอื่นๆ

การเข้าถึงแบบมีเงื่อนไขขั้นพื้นฐานด้วย MaaS360 และ Cloud Extender Exchange Module:

MaaS60 และโมดูล Cloud Extender Exchange ให้การเข้าถึงแบบมีเงื่อนไขพื้นฐานสำหรับอีเมล Cloud Extender เป็นโมดูลซอฟต์แวร์ฟรีที่มีให้ใน MaaS360 Essentials Suite ระดับเริ่มต้น (และด้วยเหตุนี้กับทุกบันเดิล) คุณสามารถเปิดใช้งานการกักกันอัตโนมัติเพื่อบล็อกอุปกรณ์ใหม่ที่ยังไม่ได้ลงทะเบียนซึ่งพยายามเชื่อมต่อกับ Exchange และบล็อกอุปกรณ์ที่ลงทะเบียนตามตัวเลือกที่หลากหลายโดยใช้กฎการปฏิบัติตามข้อกำหนดด้านความปลอดภัยของ MaaS360 มีให้สำหรับอีเมลที่เชื่อมต่อ ActiveSync เท่านั้น จึงไม่รองรับแอป Outlook สำหรับอุปกรณ์เคลื่อนที่

การเข้าถึงแบบมีเงื่อนไขด้วย MaaS360 Identity and Access Management โดยใช้ IBM Security Verify

หากคุณต้องการไปไกลกว่าการเข้าถึงแบบมีเงื่อนไขสำหรับอีเมล และให้สิทธิ์การเข้าถึงแอปบนอุปกรณ์เคลื่อนที่ตามสถานะการปฏิบัติตาม คุณสามารถเปิดใช้งานบริการ Identity and Access Management ใน MaaS360 ตรวจสอบเป็นบริการฟรีฟรีที่สามารถเปิดใช้งานในเวิร์กโฟลว์บริการ MaaS360 MaaS360 ยังมีองค์ประกอบการจัดการความเสี่ยงของผู้ใช้ที่ไม่มีค่าใช้จ่าย ซึ่งช่วยให้คุณกำหนดค่าเหตุการณ์การปฏิบัติตามข้อกำหนดที่ส่งผลต่อคะแนนความเสี่ยงของผู้ใช้ที่สามารถกำหนดสถานะการปฏิบัติตามข้อกำหนดสำหรับอุปกรณ์และผู้ใช้ เรียนรู้เพิ่มเติมเกี่ยวกับ MaaS360 และยืนยันการเข้าถึงแบบมีเงื่อนไขที่นี่

การเข้าถึงแบบมีเงื่อนไขด้วยการรวม MaaS360 และ Azure AD

หากคุณมีใบอนุญาต Azure AD P1 ที่เปิดใช้งานการเข้าถึงแบบมีเงื่อนไข MaaS360 สามารถผสานรวมกับ Azure AD เพื่อให้สถานะการปฏิบัติตามข้อกำหนดตามการปฏิบัติตาม MaaS360 กับ Azure AD สำหรับการเข้าถึงแอป MaaS360 ยังคงใช้คุณลักษณะการจัดการความเสี่ยงของผู้ใช้และการปฏิบัติตามข้อกำหนดของอุปกรณ์เพื่อกำหนดสถานะการปฏิบัติตามข้อกำหนด แคตตาล็อกแอปเพื่อแจกจ่ายแอปบนอุปกรณ์เคลื่อนที่ ตลอดจนนโยบายและกฎการปฏิบัติตามข้อกำหนดเพื่อรักษาความปลอดภัยอุปกรณ์ สำหรับการผสานรวมนี้ คุณต้องกำหนดค่าการมองเห็นผู้ใช้สำหรับ Azure AD ใน MaaS360 และเปิดใช้งานการอัปเดตการปฏิบัติตามข้อกำหนดระหว่าง MaaS360 และ Azure

หมายเหตุ: มองหาบล็อกที่กำลังจะมีขึ้นซึ่งอธิบายการผสานรวมนี้ หรือติดต่อตัวแทนบัญชีของคุณเพื่อขอรายละเอียด ในระหว่างนี้ คุณสามารถเรียนรู้เพิ่มเติมได้ที่นี่

ข้อควรพิจารณาในการตรวจสอบสิทธิ์

ใน MaaS360 มีการรับรองความถูกต้อง 3 ประเภทหลัก: การตรวจสอบสิทธิ์เมื่อคุณลงทะเบียน การตรวจสอบสิทธิ์เมื่อคุณเข้าถึงบริการ เช่น อีเมล และการตรวจสอบสิทธิ์เมื่อผู้ดูแลระบบเข้าถึงพอร์ทัล

หากคุณกำลังใช้การตรวจสอบสิทธิ์ผู้ใช้ Cloud Extender กับ AD เพื่อลงทะเบียนอุปกรณ์ และคุณตัดส่วนทั้งหมดไปยัง Azure AD เป็นแหล่งข้อมูลประจำตัวของคุณ คุณจะต้องเลิกใช้โมดูล Cloud Extender User Auth และกำหนดค่าการผสานรวมการตรวจสอบสิทธิ์ผู้ใช้บนระบบคลาวด์ระหว่าง MaaS360 และ Azure AD หรือตั้งค่าการตรวจสอบสิทธิ์ SAML

เมื่อคุณโยกย้ายไปยัง O365 ไม่ว่าคุณจะยังคงใช้ Active Directory เป็นแหล่งข้อมูลประจำตัวของคุณต่อไปหรือย้ายไปที่ Azure AD O365 จะต้องทราบวิธีการรับรองความถูกต้องของผู้ใช้และกำหนดการเข้าถึง MaaS360 ให้ชื่อผู้ใช้และ URL บริการเป้าหมาย และประเภทการตรวจสอบสิทธิ์แก่ O365 ตามการตั้งค่าที่กำหนดค่าไว้ในนโยบายสำหรับอีเมลดั้งเดิมหรืออีเมลที่ปลอดภัยของ MaaS360 หรือในพารามิเตอร์การกำหนดค่าแอปสำหรับแอปบนอุปกรณ์เคลื่อนที่

O365 กำหนดให้ผู้ใช้ที่จะเข้าถึงอีเมลถูกเพิ่มใน Azure AD เพื่อมอบหมายใบอนุญาตออนไลน์ของ Exchange โดยไม่คำนึงว่าแหล่งที่มาของข้อมูลประจำตัวจะยังคงอยู่ใน Active Directory หรือไม่ เมื่อโยกย้ายไปยัง O365 Azure AD ที่มี AD Connect ช่วยให้คุณสามารถใช้ Active Directory เป็นแหล่งข้อมูลประจำตัวของคุณต่อไปได้โดยใช้ AD Connect ที่มีการตรวจสอบสิทธิ์แบบ Pass-through การซิงโครไนซ์รหัสผ่าน ADFS หรือผู้ให้บริการข้อมูลประจำตัว เช่น Azure AD, Okta, Ping หรือ IBM Security ตรวจสอบ อย่าลืมพิจารณาหากคุณทำการเปลี่ยนแปลง ประสบการณ์ของผู้ใช้จะได้รับผลกระทบอย่างไร

ส่วนประกอบ MaaS360

| ประเภทส่วนประกอบ | คำอธิบาย |

|---|---|

| นโยบาย MaS360 | นโยบาย MDM และนโยบายส่วนบุคคลในสถานที่ทำงาน (จดหมายที่ปลอดภัย)

|

| โมดูลตัวขยายระบบคลาวด์ |

|

| การตั้งค่าการแลกเปลี่ยน Cloud Extender |

|

| อุปกรณ์ที่ลงทะเบียน MaaS360 | เมื่อคุณลงทะเบียนอุปกรณ์ คุณจะรับรองความถูกต้องโดยใช้ข้อมูลรับรองผู้ใช้ภายในเครื่อง MaaS360 หรือข้อมูลประจำตัวขององค์กร การใช้ข้อมูลประจำตัวขององค์กรต้องมีการผสานรวมกับแหล่งที่มาของข้อมูลประจำตัว/IdP ผ่านการตรวจสอบสิทธิ์ผู้ใช้ Cloud Extender, การกำหนดค่า SAML หรือการรวม Azure AD ในทุกกรณี ชื่อผู้ใช้ ที่อยู่อีเมล และโดเมนจะถูกแคชกับบันทึกของอุปกรณ์ ตัวแปรเหล่านี้ %username%, %email% และ %domain% สามารถใช้ร่วมกับตัวอักษรและแอตทริบิวต์ผู้ใช้อื่นๆ เพื่อเข้าถึงบริการอีเมลของคุณ เช่น %username%@myonlinemaildomain |

| บันทึกผู้ใช้ MaaS360 | แอตทริบิวต์ผู้ใช้เพิ่มเติมจากบันทึกผู้ใช้ MaaS360 สามารถใช้สำหรับการกำหนดค่าอีเมลและการย้ายข้อมูลได้ (ไดเรกทอรีองค์กร User Vis จำเป็นสำหรับผู้ใช้ AD) ตัวอย่างเช่น สำหรับผู้ใช้ AD UPN จะรวมอยู่ในบันทึกผู้ใช้ด้วย แอตทริบิวต์ผู้ใช้สามารถใช้เพื่อระบุผู้ใช้ที่ย้ายไปยัง O365 เพื่อช่วยในการกำหนดนโยบายกลุ่มและการกระจายแอประหว่างผู้ใช้ที่ไม่ได้ย้ายและผู้ใช้ที่ย้าย |

| MaaS360 Groups | MaaS360 Groups ใช้สำหรับกำหนดนโยบาย แจกจ่ายแอปและเนื้อหา และปฏิบัติตามกลุ่ม สามารถนำเข้ากลุ่มจาก Active Directory ได้โดยใช้ Cloud Extender User Visibility, ผสานรวมกับ Azure AD User Visibility หรือสร้างด้วยตนเองใน MaaS360 กลุ่มสามารถช่วยคุณกำหนดนโยบายใหม่ด้วยการตั้งค่า O365 ให้กับผู้ใช้/อุปกรณ์บางส่วนในระหว่างการโยกย้ายของคุณ |

| แคตตาล็อกแอพ | หากคุณจะใช้ Outlook Mobile App ให้เพิ่มลงใน MaaS360 App Catalog และกำหนดค่าพารามิเตอร์ App Config เพื่อเข้าถึงจดหมาย O365 |

| กฎการปฏิบัติตาม | สามารถใช้กฎการปฏิบัติตามข้อกำหนดเพื่อบล็อกการเข้าถึงอีเมลไปยังบริการอีเมล Exchange ตามเหตุการณ์ที่ไม่ปฏิบัติตาม เช่น การยกเลิกการลงทะเบียนอุปกรณ์ จำเป็นต้องมีการรวมโมดูล Cloud Extender Exchange สำหรับคุณลักษณะนี้ |

สถานการณ์

สถานการณ์จำลองต่อไปนี้สร้างขึ้นเพื่อช่วยแสดงตัวอย่างที่แสดงถึงเงื่อนไขและสภาพแวดล้อมที่เป็นไปได้ทั่วทั้งชุมชนลูกค้า MaaS360

สถานการณ์ที่ 1: บริษัท

ปัจจุบันบริษัท A กำลังใช้คอนเทนเนอร์ MaaS360 Secure Mail เพื่อเข้าถึง Exchange บน Prem mail ด้วยนโยบายบุคคลในที่ทำงาน การรับรองความถูกต้องปัจจุบันของพวกเขาเป็นแบบพื้นฐาน แต่เมื่อพวกเขาย้ายไปที่ O365 การตรวจสอบสิทธิ์แบบสมัยใหม่จะเปิดใช้งาน พวกเขาจะยังคงใช้คุณลักษณะการกักกันอัตโนมัติของ Cloud Extender และกฎการปฏิบัติตามข้อกำหนดเพื่อบล็อกการเข้าถึงอีเมลตามสถานะการปฏิบัติตาม Active Directory จะยังคงเป็นแหล่งที่มาของข้อมูลประจำตัวด้วย ADFS และ Azure AD Connect

- Exchange Hybrid Migration: 100,000 กล่องจดหมายใน Exchange 2010

- นโยบายความปลอดภัย MaaS360: รักษาความปลอดภัยอีเมลด้วยการตั้งค่า ActiveSync

- การตรวจสอบสิทธิ์เมล: พื้นฐาน => ทันสมัย

- ไดเรกทอรีผู้ใช้ MaaS360 ที่มา: ผู้ใช้ AD/LDAP

- Cloud Extender: การตรวจสอบผู้ใช้, การมองเห็นผู้ใช้, การแลกเปลี่ยน

- เปิดใช้งานการกักกันอัตโนมัติ

- ผู้เช่า O365 ที่กำหนดค่าด้วย AD Connect โดยที่ Active Directory คือแหล่งที่มาของข้อมูลประจำตัว

- กำหนดกลยุทธ์การย้ายกล่องจดหมายของคุณ

- ตามจำนวนเมลบ็อกซ์ จำนวน OUs

- กลยุทธ์แบบค่อยเป็นค่อยไปของคุณคือ 6 สัปดาห์ 6 เดือนนานแค่ไหน?

- กำหนดโมดูล Exchange Cloud Extender เพื่อรองรับการโยกย้าย

- ติดตั้งและกำหนดค่าโมดูล Cloud Extender Exchange ใหม่สำหรับ O365 ตามความจำเป็น

- กำหนดการตั้งค่า Cloud Extender

- ทำซ้ำนโยบาย MaaS360 Workplace Secure Mail และกำหนดค่าสำหรับ O365

- เปิดใช้งานการตรวจสอบสิทธิ์สมัยใหม่

- กำหนดการตั้งค่าเมล

- ตั้งเป็นค่าเริ่มต้นถ้าคุณต้องการให้การลงทะเบียนใหม่เชื่อมต่อกับ O365

- สร้างกลุ่มสำหรับผู้ใช้ที่ย้ายไปยัง O365 เพื่อกำหนดนโยบาย

- สามารถสร้างแอตทริบิวต์ผู้ใช้เพื่อกำหนดผู้ใช้ที่ย้ายข้อมูลได้

- กำหนดค่าโมดูลการมองเห็นผู้ใช้ Cloud Extender เพื่ออัปเดตแอตทริบิวต์ผู้ใช้และกลุ่มการนำเข้า

- กำหนดนโยบาย Workplace Persona ให้กับ Group

- ย้ายชุดทดสอบชุดเล็กของกล่องจดหมายไปที่ O365

- อัปเดตแอตทริบิวต์ผู้ใช้และความเป็นสมาชิกกลุ่มใน Active Directory สำหรับชุดทดสอบของผู้ใช้

- เริ่มต้นการรีเฟรชการมองเห็นผู้ใช้

- นโยบายจะกำหนดให้กับผู้ใช้/อุปกรณ์ในกลุ่ม

- ครั้งถัดไปที่ผู้ใช้เข้าถึงอีเมลจากอุปกรณ์ของตน พวกเขาจะได้รับแจ้งให้ตรวจสอบสิทธิ์อีกครั้ง

สถานการณ์ที่ 2: บริษัทB

CompanyB กำลังใช้ Native Mail เพื่อเข้าถึง Exchange บน Prem mail ด้วยนโยบาย MaaS360 MDM การรับรองความถูกต้องปัจจุบันของพวกเขาเป็นแบบพื้นฐาน แต่เมื่อพวกเขาย้ายไปที่ O365 การรับรองความถูกต้องแบบสมัยใหม่จะเปิดใช้งานและพวกเขาวางแผนที่จะเปิดตัวแอป Outlook พวกเขาต้องการจำกัดการรั่วไหลของข้อมูลจากแอป Outlook โดยใช้ตัวควบคุม DLP พวกเขาจะยังคงใช้ Active Directory เป็นแหล่งข้อมูลประจำตัวของตนกับ ADFS ต่อไป

- Exchange Hybrid Migration: 1,000 กล่องจดหมายใน Exchange 2013

- Outlook Mobile App Mobile

- นโยบาย MaaS360 MDM สำหรับการควบคุม DLP

- การตรวจสอบสิทธิ์เมล: พื้นฐาน => ทันสมัย

- ไดเรกทอรีผู้ใช้ MaaS360: ผู้ใช้ AD/LDAP

- Cloud Extender: การตรวจสอบผู้ใช้, การมองเห็นผู้ใช้

- ผู้เช่า O365 พร้อม AD Connect โดยที่ Active Directory คือแหล่งที่มาของข้อมูลประจำตัว

หมายเหตุ:หากคุณกำลังวางแผนที่จะใช้การเข้าถึงแบบมีเงื่อนไขของ Azure AD เพื่อควบคุมการเข้าถึงแอป Outlook คุณต้องผสานรวมการมองเห็นของผู้ใช้กับ Azure และ MaaS360 ซึ่งหมายความว่าคุณจะต้องเลิกใช้ User Visibility Cloud Extender ไปยัง AD/LDAP และใช้ Cloud to Cloud การผสานรวมกับ Azure AD กรณีการใช้งานนี้อยู่นอกขอบเขตของบล็อกนี้ และจะกล่าวถึงในบล็อกที่กำลังจะจัดขึ้น ข้อมูลเพิ่มเติมสามารถพบได้ที่นี่

- กำหนดกลยุทธ์การย้ายกล่องจดหมายของคุณ

- ตามจำนวนเมลบ็อกซ์ จำนวน OUs

- กลยุทธ์แบบค่อยเป็นค่อยไปของคุณคือ 6 สัปดาห์ 6 เดือนนานแค่ไหน?

- เพิ่มแอป Outlook ลงในแค็ตตาล็อกแอป MaaS360

- ตั้งค่าพารามิเตอร์ App Config เพื่อเข้าถึง O365 mail

- ทำซ้ำนโยบาย MaaS360 MDM เพื่อเปิดใช้งานการควบคุม DLP และลบ ActiveSync Settings

- ลบการตั้งค่า ActiveSync MDM เนื่องจากจะใช้แอป Outlook

- เปิดใช้งาน iOS Managed Open In ถ้ายังไม่ได้เปิดใช้งาน

- ใช้เจ้าของโปรไฟล์ Android Enterprise สำหรับ BYOD

- สร้างกลุ่มสำหรับผู้ใช้ที่ย้ายไปยัง O365 เพื่อกำหนดนโยบาย

- สร้างแอตทริบิวต์ผู้ใช้เพื่อกำหนดผู้ใช้ที่ย้ายข้อมูล

- กำหนดค่าโมดูลการมองเห็นผู้ใช้ Cloud Extender เพื่ออัปเดตแอตทริบิวต์ผู้ใช้และกลุ่มการนำเข้า

- ย้ายชุดทดสอบชุดเล็กของกล่องจดหมายไปที่ O365 และทดสอบ

- อัปเดตแอตทริบิวต์ผู้ใช้และความเป็นสมาชิกกลุ่มใน Active Directory สำหรับผู้ใช้ทดสอบ

- เริ่มต้นการรีเฟรชการมองเห็นผู้ใช้

- ควรอัปเดตกลุ่มผู้ใช้ MaaS360 ด้วยผู้ใช้ที่ย้ายข้อมูลโดยอัตโนมัติ

- นโยบายจะกำหนดให้กับผู้ใช้/อุปกรณ์ในกลุ่ม

- แจกจ่ายแอพ Outlook ให้กับกลุ่ม

- กำหนดนโยบาย MaaS360 MDM ใหม่โดยไม่มีการตั้งค่า ActiveSync ให้กับกลุ่ม

- ทดสอบการเข้าถึงจดหมาย O365 โดยใช้แอป Outlook

หมายเหตุ:เพื่อทำให้ DLP แข็งแกร่งขึ้นสำหรับแอป Outlook เพื่อจำกัดการตัด คัดลอก วาง และคัดลอกไปยังแอปบนคลาวด์ MaaS360 ผสานรวมกับนโยบายการป้องกัน Intune App: https://www.ibm.com/docs/en/maas360?topic=overview- microsoft-intune-app-protection-policies .

ทรัพยากร

ประเภทการย้ายข้อมูล Microsoft Mail: https://docs.microsoft.com/en-us/exchange/mailbox-migration/mailbox-migration

Basic to Modern Auth Migration for Policies: https://www.ibm.com/support/pages/ โหนด/6449702

การตั้งค่านโยบายเมล

- ภาพรวม: https://www.ibm.com/support/pages/overview-configuring-mail-services-maas360

- เนทีฟ: https://www.ibm.com/docs/en/maas360?topic=overview-configuring-ios-mdm-policy-settings

- เมลที่ปลอดภัย: https://www.ibm.com/docs/en/maas360?topic=mail-secure-settings-workplace-persona-policy

- การควบคุมการป้องกันการรั่วไหลของข้อมูล: https://www.ibm.com/support/pages/office-365-use-case-guidance

- การย้ายไปยัง O365: https://www.ibm.com/support/pages/node/6449700#On-PremisesExchange(local)toOffice%20365(cloud)

ไดเรกทอรีผู้ใช้ MaaS360: https://www.ibm.com/docs/en/maas360?topic=users-using-user-directory

ตัวขยายระบบคลาวด์:

- คำอธิบายโมดูลและสถาปัตยกรรม: https://www.ibm.com/docs/en/maas360?topic=extender-cloud-architecture

- การโอนย้ายจาก OnPrem ไปยัง O365: https://www.ibm.com/support/pages/node/6450871

- ภาพรวมการกักกันอัตโนมัติ: https://www.ibm.com/docs/en/maas360?topic=portal-enabling-auto-quarantine-aq-exchange