การสร้างสมดุลระหว่างเป้าหมายทางธุรกิจ เสรีภาพของผู้ใช้ และความปลอดภัยใช้พลังของการบูรณาการ

การรักษาความเป็นส่วนตัวของข้อมูลและการปฏิบัติตามข้อกำหนดด้านกฎระเบียบถือเป็นสิ่งที่ต้องทำในแทบทุกองค์กร ธุรกิจและหน่วยงานภาครัฐได้รับการคาดหวังให้ปกป้องข้อมูลส่วนบุคคลที่สามารถระบุตัวตนได้ (PII) ของลูกค้าและพลเมือง หากไม่เป็นเช่นนั้น บทลงโทษด้านกฎระเบียบที่เข้มงวดเนื่องจากการละเมิด GDPR, HIPAA, PCI-DSS และ CCPA กำลังรออยู่ ไม่ต้องพูดถึงการดำเนินการทางกฎหมายที่มีราคาแพงและความเสียหายร้ายแรงต่อชื่อเสียง

แต่ความต้องการความเป็นส่วนตัวและการปฏิบัติตามข้อกำหนดต้องไม่บั่นทอนประสิทธิภาพการทำงานและขวัญกำลังใจของผู้ใช้ มันเป็นเรื่องของความสมดุล – ยากแต่จำเป็นเพื่อให้บรรลุ เมื่อคำนึงถึงปริศนานี้ เราที่ Symantec ในฐานะแผนกหนึ่งของ Broadcom ได้ใช้การผสานการทำงานหลายอย่างเพื่อให้คุณบรรลุความเป็นส่วนตัวของข้อมูลและการปฏิบัติตามข้อกำหนด ทั้งในสถานที่และในระบบคลาวด์ โดยไม่สูญเสียประสบการณ์ของผู้ใช้

ค้นหาข้อมูลได้ทุกที่

หากไม่มีระบบป้องกันข้อมูลรั่วไหล (DLP) ผู้ใช้ที่ไม่ระมัดระวังสามารถบันทึกข้อมูลที่เป็นความลับลงใน USB stick หรือตำแหน่งอื่นๆ ได้อย่างง่ายดาย ทำให้องค์กรของคุณไม่ผ่านการตรวจสอบการปฏิบัติตามข้อกำหนด ระบบบูรณาการที่ให้ทัศนวิสัยและการป้องกัน ไม่ว่าข้อมูลของคุณจะอยู่ที่ใด รับรองว่าคุณจะไม่ทิ้งข้อมูลที่ละเอียดอ่อนซ่อนอยู่ในเงามืด ด้านล่างนี้คือการผสานรวมที่สำคัญบางส่วนที่ไซแมนเทคมีให้

DLP + CloudSOC (CASB)

ความรับผิดชอบของคุณในการปฏิบัติตามข้อกำหนดไม่ได้สิ้นสุดที่ระบบคลาวด์เริ่มต้น การรวม Symantec DLP และ CloudSOC ขยายขอบเขตการค้นหาข้อมูลและนโยบายการปฏิบัติตามข้อกำหนดไปยังแอปพลิเคชันและบริการระบบคลาวด์ SaaS มากกว่า 100 รายการ รวมถึง Office 365, G Suite และ Box นอกจากนี้ยังช่วยให้คุณสามารถซิงโครไนซ์นโยบายกับคุณสมบัติของคลาวด์ได้โดยอัตโนมัติ

DLP + เกตเวย์เว็บที่ปลอดภัยและ/หรือเกตเวย์อีเมล

การบูรณาการระหว่าง DLP และ Secure Web Gateway (SWG) จะหยุดการถ่ายโอนข้อมูลเงาไปยังเว็บ แม้ว่าจะมีการเข้ารหัสการรับส่งข้อมูล DLP รับทราฟฟิกที่ถอดรหัสจากพร็อกซี ทำให้สามารถตรวจสอบและบังคับใช้นโยบายได้

บริการรักษาความปลอดภัยอีเมล (ESS) ในขณะเดียวกันก็กรองข้อความที่ไม่ต้องการและปกป้องกล่องจดหมายจากการโจมตีแบบกำหนดเป้าหมาย การผสานรวมกับ DLP มอบการบังคับใช้นโยบายข้อมูลอีเมลของคุณบนคลาวด์แบบครบวงจร

DLP + การปกป้องข้อมูลของ Microsoft (MIP)

MIP ทำการแท็ก เข้ารหัส และจัดการสิทธิ์ดิจิทัล เพื่อให้มั่นใจว่ามีเพียงผู้รับที่ต้องการเท่านั้นที่สามารถเปิดเนื้อหาที่ละเอียดอ่อนได้ โดยไม่คำนึงถึงตำแหน่งหรืออุปกรณ์ของผู้รับ การผสานรวมกับ DLP ทำให้เทคโนโลยีที่ยอดเยี่ยมจาก Microsoft ดียิ่งขึ้นไปอีก DLP ใช้กฎนโยบายเพื่อติดป้ายกำกับข้อมูลที่ละเอียดอ่อน จากนั้น MIP ก็ทำหน้าที่ของมัน โดยนำการจัดการสิทธิ์ดิจิทัลและการเข้ารหัสไปใช้กับข้อมูล เอกสารจึงได้รับการปกป้องตัวตนและสามารถเปิดได้โดยบุคคลที่มีชื่อเท่านั้น สิทธิ์ดิจิทัลจะติดตามเนื้อหาที่ละเอียดอ่อนไม่ว่าจะไปที่ใด แม้ว่าจะดาวน์โหลดไปยังอุปกรณ์ของผู้ใช้แล้วก็ตาม

สร้างซุปเปอร์ไฮเวย์นโยบายที่พร้อมคลาวด์ Cloud

การสร้าง การปรับใช้ และการบำรุงรักษานโยบาย DLP มีความสำคัญอย่างยิ่งต่อการลดความเสี่ยงในการสูญหายของข้อมูล ด้วยข้อมูลที่พบได้ทุกที่แต่ควบคุมผ่านระบบต่างๆ (เช่น ปลายทาง ที่เก็บข้อมูล เครือข่าย และคลาวด์) จึงมีความท้าทายในการสร้างความมั่นใจในการป้องกันที่สอดคล้องกัน หากไม่มีการผสานรวม คุณอาจต้องสร้างนโยบายสองข้อสำหรับข้อมูลนั้น นโยบายหนึ่งสำหรับระบบคลาวด์ และอีกนโยบายสำหรับภายในองค์กร ด้วยการผสานรวม DLP คุณสร้างนโยบายเพียงครั้งเดียว

สำหรับการปกป้องระบบคลาวด์ Symantec Cloud Security Access Broker (CASB) เป็นจุดรวมตามธรรมชาติ การผสานการทำงานกับ CloudSOC (CASB) ของเราช่วยให้คุณสามารถขยายความต่อเนื่องของนโยบาย – ทางด่วนนโยบายหากคุณต้องการ – จากขอบไปยังแกนกลางของเครือข่ายของคุณ นี่คือตัวอย่างสองตัวอย่าง:

CloudSOC + Cloud Workload Assurance (CWA)

ผู้รับเหมา Dev/Ops กำหนดค่าแอปพลิเคชันผิดพลาด ทำให้ข้อมูลรั่วไหลออกนอกองค์กร – แทบจะเป็นสถานการณ์ที่คาดเดาได้ยาก บริการบนระบบคลาวด์ เช่น Amazon Web Services (AWS) และ Microsoft Azure มีการใช้กันอย่างแพร่หลาย แต่การกำหนดค่าทรัพยากรบนระบบคลาวด์ผิดพลาดได้ง่าย นำไปสู่การขโมยข้อมูล PII และการละเมิดการปฏิบัติตามข้อกำหนด Symantec Cloud Workload Assurance (CWA) จะตรวจสอบทรัพยากรระบบคลาวด์อย่างต่อเนื่องและแนะนำการแก้ไขด้วยขั้นตอนที่ผู้ดูแลระบบปฏิบัติตามได้ง่าย การผสานรวมช่วยให้ส่งข้อมูลไปยัง CloudSOC เพื่อการจัดการแบบรวมศูนย์

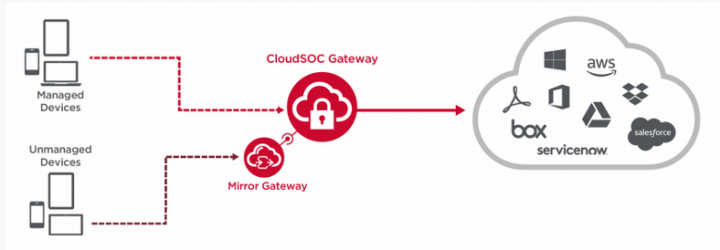

CloudSOC + Mirror Gateway

ไม่ใช่เรื่องผิดปกติสำหรับผู้ใช้ที่มีอุปกรณ์ที่อยู่นอกขอบเขตของการจัดการด้านไอทีเพื่อขอการเข้าถึงแอปพลิเคชันบนระบบคลาวด์ขององค์กร ผู้ที่ไม่ได้รับการจัดการเหล่านี้อาจเป็นของผู้รับเหมาหรือผู้ขาย หรืออาจเป็นอุปกรณ์ BYOD ของพนักงานของตนเอง

งานของคุณคือการบังคับใช้นโยบายการเข้าถึงที่ปลอดภัยหรือ Zero-Trust Network Access (ZTNA) โดยปกตินโยบายเหล่านี้จะนำไปใช้กับอุปกรณ์ที่มีการจัดการผ่าน Cloud Access Security Broker (CASB) สำหรับอุปกรณ์ที่ไม่มีการจัดการเหล่านี้ จำเป็นต้องมีส่วนเสริมที่สำคัญ: Symantec Mirror Gateway เมื่ออุปกรณ์ที่ไม่มีการจัดการเข้าสู่ระบบ เซสชันของผู้ใช้จะถูกเปลี่ยนเส้นทางอย่างราบรื่นไปยังห้องแยกที่เรียกใช้เบราว์เซอร์ระยะไกล ซึ่ง “สะท้อน” กิจกรรมของผู้ใช้ระยะไกล ขณะตรวจสอบการรับส่งข้อมูลอย่างต่อเนื่อง ผลลัพธ์คือการบังคับใช้การควบคุมความปลอดภัยบนอุปกรณ์ที่ไม่มีการจัดการ โดยไม่ต้องใช้ตัวแทน ในขณะที่ยังคงประสบการณ์ผู้ใช้ที่ราบรื่น

Knock-Knock, ใครอยู่ตรงนั้น?

เนื่องจากบทบาทของบัญชีและข้อมูลประจำตัวที่ถูกบุกรุกกลายเป็นที่ชัดเจน หน่วยงานกำกับดูแลและผู้ตรวจสอบได้ให้ความสำคัญกับการควบคุมที่องค์กรต้องดำเนินการเพื่อลดความเสี่ยงเหล่านี้ ดังนั้น องค์กรต่างๆ จึงอยู่ภายใต้ข้อบังคับและมาตรฐานการรักษาความปลอดภัยของข้อมูลที่มีเพิ่มมากขึ้นเรื่อยๆ ซึ่งกำหนดให้เพิ่มการตรวจสอบและควบคุมผู้ใช้ที่มีสิทธิ์เข้าถึง

PAM + IGA

การรู้ว่าใครกำลังเข้าถึงข้อมูลใดที่ช่วยให้คุณได้เปรียบกับตัวแสดงที่ไม่ดี Symantec Privileged Access Manager (PAM) ควบคุม ตรวจสอบ และบันทึกการเข้าถึงอุปกรณ์ที่มีการจัดการ เช่น เซิร์ฟเวอร์ อินสแตนซ์ และสวิตช์ การกำกับดูแลและการบริหารข้อมูลประจำตัว (IGA) ช่วยให้คุณเข้าถึงการกำกับดูแลและการจัดการที่ครอบคลุมผ่านอินเทอร์เฟซที่ใช้งานง่าย นอกจากนี้ยังทำการอนุญาตและลบสิทธิ์โดยอัตโนมัติ คุณสมบัติการบริการตนเองของผู้ใช้ในขณะเดียวกันก็ช่วยแบ่งเบาภาระการจัดการของผู้ดูแลระบบ

การบูรณาการระหว่าง PAM และ IGA ทำให้คุณรู้ว่าใครกำลังเข้าถึงข้อมูล และอนุญาตให้คุณบังคับใช้รูปแบบการเข้าถึงที่มีสิทธิ์น้อยที่สุด ซึ่งเป็นกลยุทธ์ที่สำคัญในกลยุทธ์ที่ไม่มีการเชื่อถือ การผสานรวมยังช่วยปรับปรุงท่าทางการปฏิบัติตามข้อกำหนดของคุณอย่างมีนัยสำคัญด้วยการให้หลักฐานสำหรับผู้ตรวจสอบของคุณว่าการเข้าถึงบัญชีที่มีสิทธิพิเศษทั้งหมดได้รับการตรวจสอบและอนุญาตอย่างเหมาะสม

ไซแมนเทคดำเนินการบูรณาการอย่างหนักเพื่อให้คุณมีความสมดุลระหว่างการปกป้อง PII และให้อิสระแก่พนักงานในการทำงาน

เหตุใดการบูรณาการจึงมีความสำคัญต่อกลยุทธ์ความปลอดภัยทางไซเบอร์ที่มีประสิทธิภาพ คิดว่าการผสานรวมเป็นเว็บแห่งการปกป้องที่ถักทอไว้ด้วยกันอย่างแน่นหนา คุณสามารถใช้ผลิตภัณฑ์พอยต์แยกกันได้ แต่ผลลัพธ์ที่ได้คือการรวบรวมเทคโนโลยีที่จัดการได้ยากซึ่งอาจทำงานร่วมกันหรือไม่ก็ได้ ช่องว่างใด ๆ ในโครงสร้างการคุ้มครองเป็นการเชื้อเชิญอย่างเปิดเผยต่ออาชญากรไซเบอร์

บทลงโทษด้านการปฏิบัติตามข้อกำหนดไม่ใช่เรื่องที่น่าหัวเราะ และการฟ้องร้องกับลูกค้าอาจนำไปสู่การชำระเงินมูลค่าหลายร้อยล้านดอลลาร์ ความเสียหายต่อชื่อเสียงของคุณนั้นประเมินค่าไม่ได้ และมาตรการรักษาความปลอดภัยทางไซเบอร์ที่ผสานรวมกันได้ไม่ดีก็อาจลดประสิทธิภาพของเครือข่ายและประสบการณ์ของผู้ใช้

ไซแมนเทคดำเนินการบูรณาการอย่างหนัก เพื่อให้คุณมีความสมดุลระหว่างการปกป้อง PII และให้อิสระแก่พนักงานในการทำงาน คุณสามารถมีได้ทั้งสองอย่าง