ไม่เป็นความลับที่องค์กรต้องเผชิญกับช่องโหว่ทุกวัน อันที่จริง องค์กรกำลังดิ้นรนเพื่อแก้ไขจุดอ่อนที่สำคัญที่สุดของพวกเขา ผู้ที่ตกเป็นเหยื่อการละเมิดส่วนใหญ่ (60%) กล่าวว่าพวกเขาถูกละเมิดเนื่องจากช่องโหว่ที่ไม่รู้จักซึ่งไม่ได้รับการแพตช์ซึ่งไม่ได้ใช้โปรแกรมแก้ไข ในบล็อกนี้ เราจัดการกับความท้าทายที่องค์กรต่างๆ ต้องเผชิญ เนื่องจากพวกเขาต้องการปรับปรุงกระบวนการค้นหาและแก้ไขช่องโหว่ และสำรวจว่าการผสานรวมระหว่าง Tenable และ HCL BigFix สามารถช่วยได้อย่างไร

ตามเนื้อผ้า องค์กรคิดว่าพื้นผิวการโจมตีนั้นจำกัดเฉพาะเวิร์กสเตชัน เซิร์ฟเวอร์ และเดสก์ท็อปของพนักงานเท่านั้น แต่ในช่วงหลายปีที่ผ่านมาและด้วยการเกิดขึ้นของเทคโนโลยีใหม่ พื้นผิวการโจมตีได้ขยายออกไปรวมถึงเว็บแอปพลิเคชัน สินทรัพย์บนคลาวด์ สภาพแวดล้อมเทคโนโลยีปฏิบัติการ (OT) อุปกรณ์เคลื่อนที่ และพนักงานจำนวนมากที่ทำงานจากที่บ้านและใช้อุปกรณ์ของตนเอง ทว่าทีมรักษาความปลอดภัยส่วนใหญ่มีมุมมองที่กระจัดกระจายของพื้นผิวการโจมตีทั้งหมดของพวกเขา ในทางกลับกัน หมายความว่าพวกเขาสามารถให้คำแนะนำที่ไม่สมบูรณ์ได้เท่านั้น อย่างดีที่สุด ให้กับทีมไอทีที่รับผิดชอบในการแก้ไข ในที่สุด สิ่งนี้นำไปสู่การเสียเวลาและทรัพยากร และจำกัดความสามารถขององค์กรในการลดความเสี่ยงทางไซเบอร์อย่างมีประสิทธิภาพ

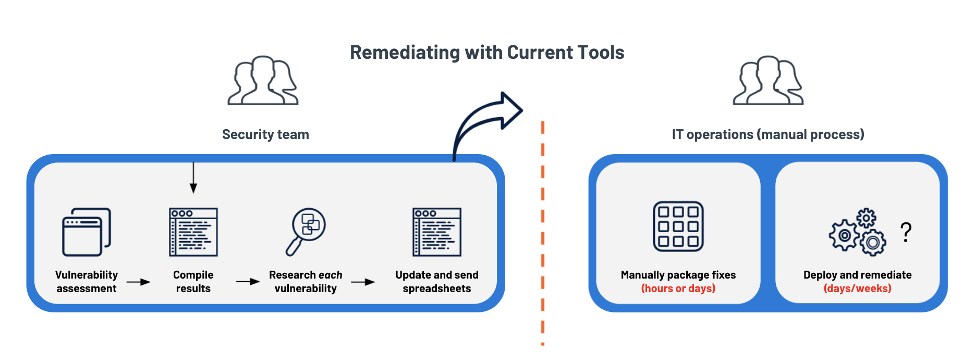

วิธีที่องค์กรจัดการและแก้ไขจุดอ่อนในปัจจุบันด้วยเครื่องมือที่มีอยู่

ในการเล่าต่อ เราต้องเข้าใจว่าทีมรักษาความปลอดภัยและไอทีทำงานอย่างไรเพื่อลดความเสี่ยงในโลกไซเบอร์ด้วยเครื่องมือปัจจุบันของพวกเขา

ในแผนภาพด้านบน เราจะเห็นว่าทีมรักษาความปลอดภัยและทีมปฏิบัติการด้านไอทีทำงานร่วมกันอย่างไรโดยใช้เครื่องมือแบบเดิมเพื่อแก้ไขช่องโหว่ ผู้เชี่ยวชาญด้านความปลอดภัยจะประเมินเครือข่ายโดยใช้เครื่องมือสแกนช่องโหว่อย่างน้อยหนึ่งเครื่องมือ จากนั้นจึงรวบรวมผลลัพธ์จากแหล่งต่างๆ เหล่านี้ เมื่อมีการรวบรวมช่องโหว่ จะต้องมีการประเมินช่องโหว่แต่ละจุดเพื่อพิจารณาว่าช่องโหว่ใดมีความเสี่ยงมากที่สุด ยังไง? ในองค์กรส่วนใหญ่ กระบวนการนี้มักใช้คะแนน Common Vulnerability Scoring System (CVSS) ซึ่งไม่ได้ระบุความเสี่ยงที่อาจเกิดขึ้นกับองค์กรในวงกว้างและเชิงลึก ตัวอย่างเช่น56% ของช่องโหว่มากกว่า 18,000 รายการที่เปิดเผยในปี 2020ถูกจัดว่ามีความรุนแรงสูงหรือวิกฤต ปริมาณงานจำนวนมากทำให้ผู้เชี่ยวชาญด้านความปลอดภัยต้องทำงานเป็นจำนวนมาก เนื่องจากพวกเขาต้องการระบุผู้ที่มีความเสี่ยงสูงสุดต่อองค์กร จากนั้น ช่องโหว่แต่ละจุดเหล่านี้จะต้องได้รับการวิจัยด้วยตนเองเพื่อหาบริบทเพิ่มเติม ซึ่งเป็นกระบวนการที่อาจใช้เวลานานและเกิดข้อผิดพลาดได้ง่าย

เมื่อทีมรักษาความปลอดภัยได้รวมการค้นพบช่องโหว่ลงในแผ่นงาน Excel หรือเอกสารอื่นๆ โดยทั่วไปแล้วจะถูกส่งไปยังทีมปฏิบัติการด้านไอทีเพื่อปรับใช้แพตช์ รายการมักจะถูกส่งไปยังฝ่ายไอทีผ่านอีเมล ผ่านเครื่องมือการทำงานร่วมกันที่ใช้ร่วมกัน เช่น Slack หรือในองค์กรที่มีความซับซ้อนมากขึ้น โดยระบบตั๋วพื้นฐาน อย่างดีที่สุด เอกสารคู่มือเหล่านี้จะแสดงเฉพาะความเสี่ยง ‘ในช่วงเวลาหนึ่ง’ ของช่องโหว่นั้น ๆ เท่านั้น ระบบการออกตั๋วพื้นฐานส่วนใหญ่จะกำหนดเส้นทางของช่องโหว่โดยอัตโนมัติเท่านั้น และไม่ดำเนินการใดๆ เพื่อแก้ปัญหาการจัดลำดับความสำคัญและการแก้ไขสหสัมพันธ์ ในกรณีส่วนใหญ่ ทีมปฏิบัติการด้านไอทีจะได้รับข้อมูลเป็นรายสัปดาห์ รายเดือน หรือแม้แต่รายไตรมาสเท่านั้น

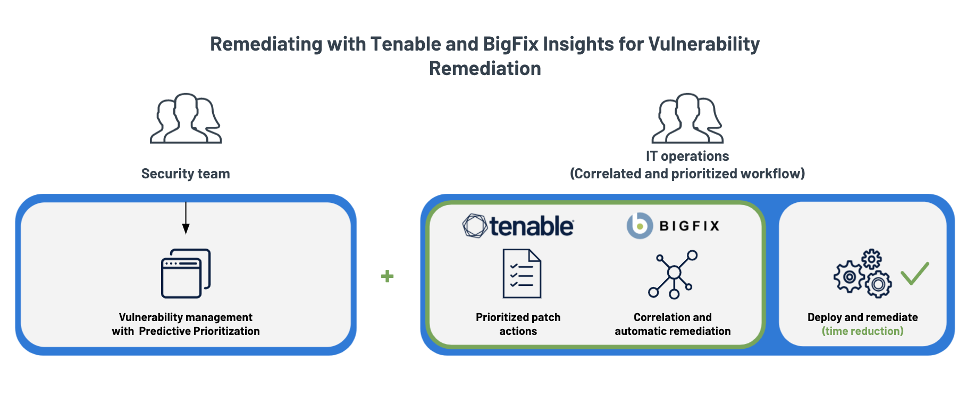

ภาพรวมการผสานรวม Tenable + HCL

การผสานรวมระหว่าง Tenable และ HCL BigFix ช่วยให้องค์กรสามารถมองเห็นทุกอย่าง คาดการณ์สิ่งที่สำคัญ และดำเนินการเพื่อจัดการกับความเสี่ยง ผลลัพธ์? พวกเขาสามารถใช้สิ่งที่ดีที่สุดของทั้งสองสายพันธุ์ในแดชบอร์ดเดียว เข้าถึงการครอบคลุมช่องโหว่ของ Tenable จับคู่กับPredictive Prioritizationเพื่อมุ่งเน้นไปที่สิ่งที่สำคัญที่สุด รวมกับ BigFix เพื่อเชื่อมโยงการแก้ไขที่ถูกต้องกับช่องโหว่ที่ถูกต้องโดยอัตโนมัติ

ด้วยการผสานรวมนี้ ภาระในการค้นหาช่องโหว่แต่ละรายการในสเปรดชีตแบบคงที่ด้วยตนเอง จากนั้นจึงพยายามจับคู่ช่องโหว่และโฮสต์ที่ได้รับผลกระทบด้วยแพตช์ที่อัปเดตล่าสุด

ความสามารถที่รวมกันของ Tenable และ HCL BigFix สามารถปรับปรุงท่าทางความปลอดภัยโดยรวมขององค์กรได้อย่างมาก โดยการลดเวลาเฉลี่ยสำหรับการแก้ไขและแพตช์เวิร์กโฟลว์ องค์กรมีความมั่นใจว่าสามารถจัดลำดับความสำคัญของการแก้ไขช่องโหว่ที่สำคัญที่สุดต่อธุรกิจได้อย่างมีประสิทธิภาพและประสิทธิผล โดยสามารถติดตามความสามารถในการลดความเสี่ยงได้อย่างรวดเร็ว

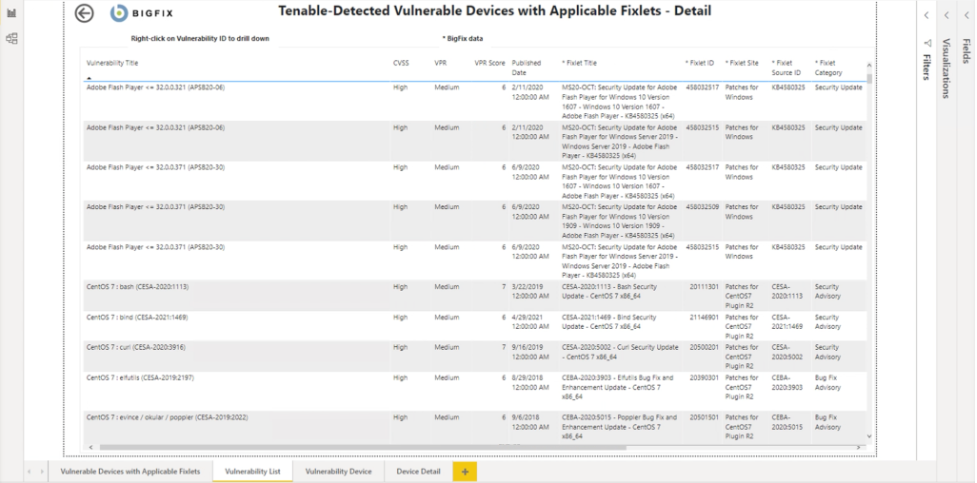

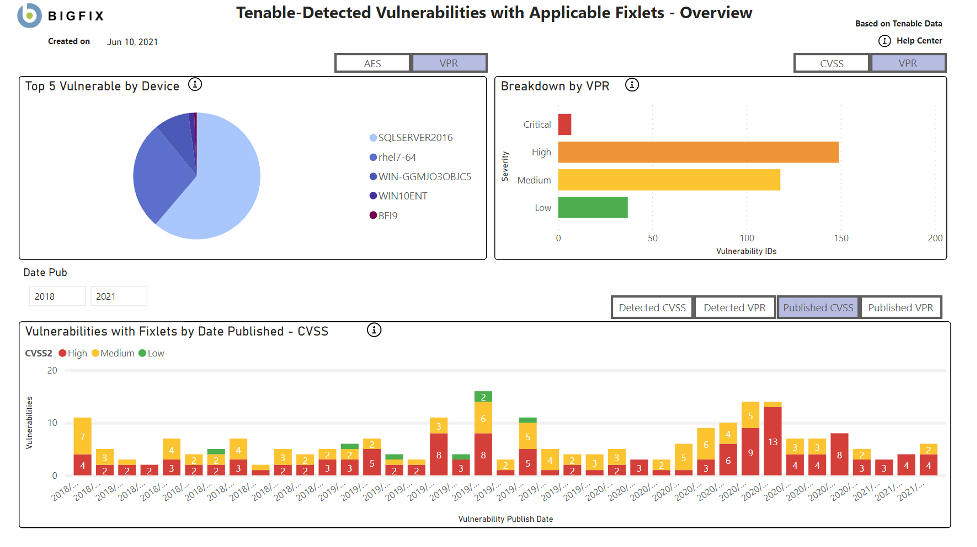

ภาพหน้าจอด้านบนเป็นตัวอย่างของวิธีที่ทีมรักษาความปลอดภัยสามารถดูช่องโหว่ของ Tenable ด้วยโปรแกรมแก้ไขที่เหมาะสมภายในแดชบอร์ดการแก้ไขช่องโหว่ของ BigFix Insights ข้อมูลสามารถแสดงเป็น:

- แผนภูมิวงกลมแสดงช่องโหว่ 5 อันดับแรกตามอุปกรณ์ที่มีตัวกรองสำหรับVulnerability Priority Rating (VPR) ของ Tenable หรือAsset Criticality Rating (ACR)

- รายละเอียดของช่องโหว่โดย VPR ของ Tenable; และ

- การแบ่งไทม์ไลน์เมื่อตรวจพบหรือเผยแพร่ช่องโหว่ครั้งแรกตาม CVSS หรือ VPR

ผู้ใช้สามารถเจาะลึกรายละเอียดเพิ่มเติมเกี่ยวกับช่องโหว่ อุปกรณ์ที่ได้รับผลกระทบ และ BigFix Fixlet