Zero Trust Security: แนวคิดใหม่ในการรักษาความปลอดภัยที่ธุรกิจยุคดิจิทัลต้องรู้

ทำความรู้จัก Zero Trust Security แนวคิดรักษาความปลอดภัยไซเบอร์แบบใหม่ที่ไม่เชื่อใจใครโดยอัตโนมัติ เหมาะกับธุรกิจ SME ที่ต้องการปกป้องข้อมูลสำคัญในยุค Remote Work | คำปรึกษาฟรี KTN

รูปแบบการรักษาความปลอดภัยแบบเดิมไม่เพียงพออีกต่อไป

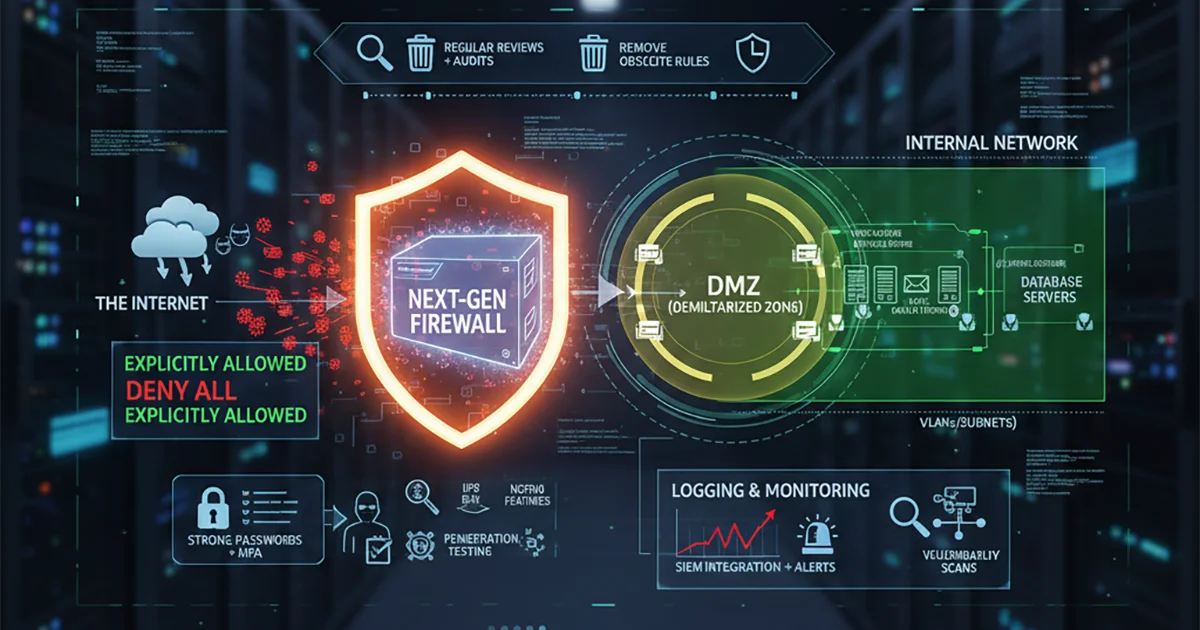

ในยุคที่การทำงานแบบ Remote กลายเป็นเรื่องปกติ และการโจมตีทางไซเบอร์มีความซับซ้อนมากขึ้น รูปแบบการรักษาความปลอดภัยแบบดั้งเดิมที่อาศัย Firewall และ VPN อย่างเดียวไม่เพียงพอต่อการปกป้องข้อมูลสำคัญขององค์กรอีกต่อไป หลายบริษัทเริ่มหันมาใช้แนวคิด Zero Trust Security ซึ่งเป็นกลยุทธ์ความปลอดภัยที่ไม่เชื่อใจใครโดยอัตโนมัติ แม้แต่ผู้ใช้ภายในองค์กร

Zero Trust Security คืออะไร?

Zero Trust Security เป็นแนวคิดการรักษาความปลอดภัยที่มีหลักการสำคัญว่า "ไม่เชื่อใจใคร ตรวจสอบทุกคน" (Never Trust, Always Verify) แตกต่างจากแนวทางแบบเดิมที่เมื่อผู้ใช้ผ่านการยืนยันตัวตนเข้ามาในเครือข่ายองค์กรแล้ว ก็จะได้รับความไว้วางใจอัตโนมัติ แนวคิด Zero Trust มองว่าภัยคุกคามอาจมาจากทั้งภายนอกและภายในองค์กร ดังนั้นทุกการเข้าถึงข้อมูลและระบบจึงต้องผ่านการตรวจสอบและยืนยันตัวตนอย่างเข้มงวดทุกครั้ง ไม่ว่าผู้ใช้จะอยู่ภายในหรือภายนอกเครือข่ายก็ตาม

หลักการสำคัญของ Zero Trust Security

1. ตรวจสอบและยืนยันตัวตนทุกครั้ง (Verify Explicitly)

ทุกคำขอเข้าถึงข้อมูลต้องผ่านการยืนยันตัวตนที่หลากหลาย เช่น การใช้ Multi-Factor Authentication (MFA) การตรวจสอบอุปกรณ์ที่ใช้เข้าถึง และการวิเคราะห์พฤติกรรมผู้ใช้ เพื่อให้มั่นใจว่าผู้ที่เข้าถึงข้อมูลเป็นบุคคลที่ถูกต้อง

2. จำกัดสิทธิ์การเข้าถึงเฉพาะที่จำเป็น (Least Privilege Access)

ผู้ใช้จะได้รับสิทธิ์เข้าถึงเฉพาะข้อมูลและระบบที่จำเป็นต่อการทำงานเท่านั้น ช่วยลดความเสี่ยงจากการใช้งานที่ไม่เหมาะสมหรือการโจมตีที่อาจเกิดขึ้นจากบัญชีผู้ใช้ที่ถูกขโมย

3. สมมติว่าเกิดการบุกรุกแล้ว (Assume Breach)

ระบบต้องออกแบบโดยมีสมมติฐานว่าอาจมีการบุกรุกเกิดขึ้นได้ตลอดเวลา จึงต้องมีการแบ่งส่วนเครือข่าย (Network Segmentation) และการเข้ารหัสข้อมูล เพื่อจำกัดขอบเขตความเสียหายหากเกิดเหตุการณ์ไม่พึงประสงค์

4. ตรวจสอบและวิเคราะห์อย่างต่อเนื่อง (Continuous Monitoring)

การติดตามและวิเคราะห์กิจกรรมในระบบอย่างต่อเนื่อง ช่วยให้สามารถตระหนักถึงพฤติกรรมผิดปกติและตอบสนองต่อภัยคุกคามได้อย่างทันท่วงที

ประโยชน์ของ Zero Trust Security ต่อธุรกิจ SME

- ลดความเสี่ยงจากการโจมตีทางไซเบอร์: ด้วยการตรวจสอบทุกการเข้าถึง แม้แต่จากภายในองค์กร ช่วยลดโอกาสที่แฮกเกอร์จะเข้าถึงข้อมูลสำคัญได้

- รองรับการทำงานแบบยืดหยุ่น: เหมาะกับการทำงานจากที่บ้านหรือสถานที่อื่นๆ เพราะไม่จำเป็นต้องพึ่งพา VPN แบบดั้งเดิม

- ปกป้องข้อมูลลูกค้า: การจำกัดสิทธิ์การเข้าถึงช่วยลดความเสี่ยงจากการรั่วไหลของข้อมูลส่วนบุคคล ซึ่งอาจนำไปสู่ปัญหา PDPA

- ควบคุมต้นทุนที่คาดไม่ถึง: การป้องกันปัญหาก่อนเกิดช่วยลดค่าใช้จ่ายจากการแก้ไขความเสียหายหลังเกิดเหตุการณ์

ขั้นตอนการเริ่มต้นใช้งาน Zero Trust Security

- ประเมินสินทรัพย์และความเสี่ยง: ทำความเข้าใจว่าข้อมูลและระบบไหนสำคัญที่สุด และมีช่องโหว่ใดบ้าง

- กำหนดนโยบายการเข้าถึง: ออกแบบกฎเกณฑ์ว่าใครควรเข้าถึงข้อมูลใดได้บ้าง

- ติดตั้งเครื่องมือรักษาความปลอดภัย: เลือกโซลูชั่นที่รองรับการทำงานแบบ Zero Trust เช่น Identity and Access Management (IAM), MFA, และระบบตรวจจับภัยคุกคาม

- ฝึกอบรมพนักงาน: สร้างความตระหนักรู้ด้านความปลอดภัยให้กับทีมงาน

- ติดตามและปรับปรุง: ตรวจสอบประสิทธิภาพและปรับปรุงระบบอย่างสม่ำเสมอ

แชร์บทความนี้

Admin User

ผู้เขียนบทความ

บทความที่เกี่ยวข้อง